Kali Linux vs. Backbox: Pen Testing und Ethical Hacking mit Linux-Distros

Hacker, wie sie auf der Leinwand dargestellt werden, sitzen in der Regel mit einer Kapuze vor einem Monitor, auf dem glatte, glänzende Black Hat Tools ausgelegt sind. Obwohl solche Tools in den vergangenen Jahren meist CLI-basiert waren, bietet eine neue Generation von Penetrationstests (Pen Testing) und Ethical Hacking-Tools sowohl elegante Benutzeroberflächen als auch leistungsstarke Funktionen zum Testen von Cybersicherheitskontrollen und -verhalten. In diesem Vergleich betrachten wir zwei der besten: die Kali Linux- und BackBox Linux-Distributionen für Pen-Tests und Ethical Hacking.

- Pen-Tests und Ethical Hacking 101

- Kali Linux von Offensive Security

- BackBox Linux

- Side-By-Side-Bewertung: Kali Linux vs. BackBox Linux

- Capability Set

- 2. Benutzerfreundlichkeit

- Community-Support

- 4. Sicherheit und Angriffswahrscheinlichkeit

- 5. Veröffentlichungsrate

- 6. Preise und Support

- 7. API und Erweiterbarkeit

- 8. Integrationen von Drittanbietern

- 9. Bug Bounty Programm

- 10. Unternehmen, die es verwenden

- 11. Alter der verwendeten Plattform

- 12. Lernkurve

- Scoreboard und Zusammenfassung

- Quellen

Pen-Tests und Ethical Hacking 101

Pen-Tests sollten ein fester Bestandteil der laufenden Maßnahmen zur Überprüfung von Sicherheitskontrollen in jedem Unternehmen sein. Bei diesen Aktivitäten werden speziell entwickelte Tools eingesetzt, um Systeme, Netzwerke und/oder Software-/Webanwendungen auf ausnutzbare Schwachstellen zu testen. Durch den Einsatz solcher Tools für die Durchführung von Penetrationstests und Sicherheitsbewertungen können Administratoren und Betreiber Sicherheitsschwachstellen effektiv erkennen, bevor Cyberangreifer dies tun, indem sie dieselben Tools und Methoden verwenden.

Lesen Sie unseren Leitfaden zu Penetrationstests.

Kali Linux von Offensive Security

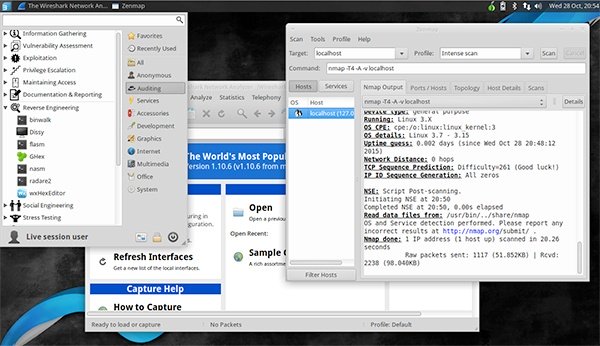

Die von Offensive Security betreute und finanzierte Kali Linux-Distribution auf Debian-Basis ist vollgestopft mit vorinstallierten Sicherheits- und Pen-Testing-Tools – bis heute über 600. Einige Beispiele sind nmap, Wireshark, John The Ripper, BURP Suite, OWASP ZAP und Aircrack-ng, um nur einige zu nennen. Sehen Sie sich unseren Vergleich von Netcat und Wireshark für die Protokollanalyse an – in diesem Fall wird es mit Kali Linux ausgeliefert.

BackBox Linux

Die auf Ubuntu basierende BackBox muss sowohl Black- als auch White-Hat-Hackern kaum vorgestellt werden; das beliebte Toolkit für die Netzwerk- und Systemsicherheitsanalyse umfasst eine Reihe von ethischen Hacking- und Sicherheitstest-Tools für eine Vielzahl von Zwecken: Webanwendungsanalyse, Netzwerkanalyse, Stresstests, Schwachstellenbewertung, forensische Computeranalyse und -ausnutzung und mehr.

Ein raffiniertes Feature von BackBox Linux ist der Launchpad-Repository-Kern. Diese Integration aktualisiert die Pakete ständig mit den neuesten Versionen der bekanntesten/verwendeten ethischen Hacking-Tools aus der Open-Source-Gemeinschaft.

Side-By-Side-Bewertung: Kali Linux vs. BackBox Linux

Capability Set

Beide Distros werden mit einer Fülle von leistungsstarken Tools für die Durchführung von Sicherheitsanalysen vorinstalliert. Kali Linux ist mit über 600 Programmen für Penetrationstests vorinstalliert, während BackBox Linux mit über 70 leistungsstarken Programmen wie Wireshark, Metasploit/Armitage und Crunch ausgeliefert wird. Der Launchpad-Repository-Kern von BackBox ist besonders überzeugend, da er ständig mit den neuesten stabilen Versionen der wichtigsten Pentesting-/Ethical-Hacking-Tools aktualisiert wird.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

2. Benutzerfreundlichkeit

Kali und BackBox verfügen beide über eine elegante Benutzeroberfläche, aber die Kali-Distribution hat hier die Nase vorn, was die schiere Coolness angeht. Es ist nicht schlimm, wenn man so aussieht, und Kali fühlt sich in dieser Kategorie definitiv l33t an.

| Kali Linux | BackBox Linux |

| 5/5 | 4/5 |

Community-Support

Beide Distros werden gut unterstützt, mit großen Mengen an Community-Support-Materialien, die online verfügbar sind. Der Support von Kali Linux über Offensive Security ist für Probleme mit dem Kali Linux-Betriebssystem und der Paketierung verfügbar, während die spendenbasierte BackBox einen Blog, ein Forum und ein Wiki auf ihrer Hauptseite anbietet.

| Kali Linux | BackBox Linux |

| 4/5 | 3/5 |

4. Sicherheit und Angriffswahrscheinlichkeit

Die CVE-Datenbank von Kalis Debian weist 85 dokumentierte Schwachstellen auf, während die BackBox Ubuntu satte 422 aufweist. Beide basieren auf populären Linux-Distributionen, wobei Debian der Großvater der Reihe ist und Ubuntu selbst auf Debian basiert.

| Kali Linux | BackBox Linux |

| 3/5 | 3/5 |

5. Veröffentlichungsrate

Beide, Kali und BackBox, haben eine ausgezeichnete Erfolgsbilanz bei der Aktualisierung ihrer Distributionen. Kali hat derzeit die Version 2.0, die vor 2 Monaten veröffentlicht wurde, während die Version 4.4 von BackBox am 12. Oktober 2015 zur Verfügung gestellt wurde.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

6. Preise und Support

BackBox ist kostenlos und wird durch gemeinschaftsbasierte Bemühungen bereitgestellt. Als solches gibt es keinen kommerziellen Support. Kali ist ebenfalls kostenlos, wird aber von Offensive Security entwickelt und gewartet, über die man Support für Betriebssystem- und Paketierungsprobleme erhalten kann.

| Kali Linux | BackBox Linux |

| 4/5 | 4/5 |

7. API und Erweiterbarkeit

Beide, Kali und BackBox, basieren auf den Linux-Distributionen Ubuntu bzw. Debian; zusätzliche Erweiterbarkeit kann leicht nach dem Ermessen des Betreibers eingebaut werden.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

8. Integrationen von Drittanbietern

Die Integrationen von Drittanbietern sind in der Tat das, was diese beiden Toolsets ausmacht. Kali wird mit über 600 Pen-Testing-Programmen ausgeliefert, während BackBox mit vollwertigen Tools wie Wireshark in die Lösung integriert ist.

| Kali Linux | BackBox Linux |

| 5/5 | 4/5 |

9. Bug Bounty Programm

Das offizielle Bug Bounty Programm von Offensive Security ist hier zu finden; BackBox hat keins, von dem man sprechen könnte. Dieses geht an Kali Linux.

| Kali Linux | BackBox Linux |

| 5/5 | 0/5 |

10. Unternehmen, die es verwenden

Kali Linux ist immens populär und findet sogar seinen Weg auf die Fernsehbildschirme in Serien wie Mr. Robot. Das hat viel mit der glatten Benutzeroberfläche der Distribution zu tun (die für eine hübsche Bildschirmpräsenz sorgt), aber über das Aussehen hinaus bietet das umfassende Toolset ein beeindruckendes Instrumentarium zum Testen der IT-Sicherheit. BackBox ist auch eine weit verbreitete Linux-Distribution für Pen-Tests und Ethical Hacking und nutzt viele langjährige Sicherheitsanwendungen in seinem Toolset.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

11. Alter der verwendeten Plattform

Kali Linux basiert auf Debian, während BackBox auf Ubuntu basiert. Zwei ausgereifte Linux-Distributionen, mit viel Wasser unter der Brücke.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

12. Lernkurve

Trotz der einfach zu bedienenden GUIs beider Distributionen ist eine gewisse Erfahrung mit *nix und der Kommandozeile erforderlich, um das Beste aus beiden Angeboten herauszuholen. Abgesehen davon handelt es sich hier um Pen-Tests und ethisches Hacken – nicht um Linux für Anfänger -, so dass ein gewisses Maß an Kenntnissen in Skripting, Shell und Netzwerkadministration erwartet wird.

| Kali Linux | BackBox Linux |

| 4/5 | 3/5 |

Scoreboard und Zusammenfassung

Das folgende ist das Scoreboard für Kali Linux vs. BackBox Linux basierend auf den 12 oben aufgeführten Kriterien:

| Kali Linux | BackBox Linux | |

| Funktionsumfang | 5/5 | 5/5 |

| Benutzerfreundlichkeit | 5/5 | 4/5 |

| Community Unterstützung | 4/5 | 3/5 |

| Sicherheit und Wahrscheinlichkeit von Oberflächenangriffen | 3/5 | 3/5 |

| Veröffentlichungsrate | 5/5 | 5/5 |

| Preisgestaltung und Support | 4/5 | 4/5 |

| API und Erweiterbarkeit | 5/5 | 5/5 |

| 3. Integrationen | 5/5 | 4/5 |

| Bug Bounty Programm | 5/5 | 0/5 |

| Unternehmen, die es verwenden | 5/5 | 5/5 |

| Alter der Sprache, die entwickelt/verwendet wird | 5/5 | 5/5 |

| Lernkurve | 4/5 | 3/5 |

| Gesamt | 4.6/5 | 3.8/5 |

Bei beiden Lösungen handelt es sich um ausgezeichnete Distros für Pen-Tests und White-Hacking-Anwendungsfälle, und beide sind kostenlos und quelloffen, so dass die Kosten nie ein Problem darstellen werden. Diejenigen, die kommerziellen Support und andere Vergünstigungen benötigen, die ein gewinnorientiertes Projekt genießt (z. B. ein Bug-Bounty-Programm), sollten sich wahrscheinlich für Kali entscheiden. Und für kontinuierliche Sicherheitsüberwachung und Schwachstellenbewertung ist UpGuard die Plattform, die es zu schlagen gilt.

Quellen

https://www.pcmag.com/review/248520/wireshark-1-2-6

https://null-byte.wonderhowto.com/how-to/hack-like-pro-use-netcat-swiss-army-knife-hacking-tools-0148657/

https://www.wireshark.org/about.html

https://www.cvedetails.com/product/4047/Netcat-Netcat.html?vendor_id=2310

https://www.cvedetails.com/product/8292/Wireshark-Wireshark.html?vendor_id=4861