Kali Linux vs Backbox: Pen Testing and Ethical Hacking Linux Distros

Hakerzy przedstawieni na dużym ekranie zazwyczaj siedzą zakapturzeni przed monitorem z eleganckimi, błyszczącymi narzędziami black hat rozłożonymi na ekranie. Chociaż w rzeczywistości takie narzędzia w ubiegłych latach były w większości oparte na CLI, nowa generacja narzędzi do testów penetracyjnych (pen testing) i etycznego hakowania posiada zarówno eleganckie interfejsy użytkownika, jak i potężną funkcjonalność do testowania kontroli i postawy cyberbezpieczeństwa. W tym porównaniu przyjrzymy się dwóm z najlepszych: Kali Linux i BackBox Linux do testowania penetracyjnego i etycznego hakowania.

- Testowanie penetracyjne i etyczne hakowanie 101

- Kali Linux by Offensive Security

- BackBox Linux

- Side-By-Side Scoring: Kali Linux vs. BackBox Linux

- Zestaw możliwości

- 2. Łatwość użytkowania

- Wsparcie społeczności

- 4. Bezpieczeństwo i prawdopodobieństwo ataku powierzchniowego

- 5. Tempo wydawania

- 6. Pricing And Support

- 7. API i rozszerzalność

- 8. Integracje z firmami trzecimi

- 9. Bug Bounty Program

- 10. Firmy, które go używają

- 11. Age Of Platform Used

- 12. Krzywa uczenia się

- Przegląd wyników i podsumowanie

- Źródła

Testowanie penetracyjne i etyczne hakowanie 101

Testowanie penetracyjne powinno być podstawowym elementem trwających w każdym przedsiębiorstwie środków walidacji kontroli bezpieczeństwa. Działania te wykorzystują specjalnie skonstruowane narzędzia do testowania systemów, sieci i/lub oprogramowania/aplikacji internetowych pod kątem podatności na wykorzystanie. Używając takich narzędzi do przeprowadzania testów penetracyjnych i oceny bezpieczeństwa, administratorzy i operatorzy mogą skutecznie identyfikować słabe punkty zabezpieczeń, zanim zrobią to cyberatakujący, używając tych samych narzędzi i metodologii.

Zapoznaj się z naszym przewodnikiem po testach penetracyjnych.

Kali Linux by Offensive Security

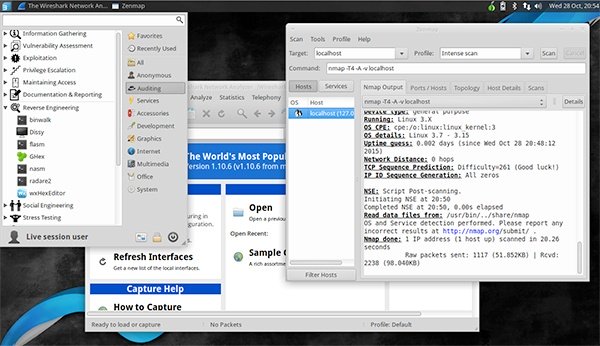

Otrzymywany i finansowany przez Offensive Security, Kali Linux jest opartym na Debianie distro pełnym preinstalowanych narzędzi bezpieczeństwa i testów penetracyjnych – ponad 600 do dnia dzisiejszego. Niektóre przykłady obejmują nmap, Wireshark, John The Ripper, BURP Suite, OWASP ZAP i Aircrack-ng, między innymi. Sprawdź nasze porównanie Netcat i Wireshark do analizy protokołów – w tym przypadku w pakiecie z Kali Linux.

BackBox Linux

Zarówno dla czarnych, jak i białych hakerów, BackBox oparty na Ubuntu nie wymaga większego wprowadzenia; popularny zestaw narzędzi do analizy bezpieczeństwa sieci i systemów zawiera pakiet narzędzi do etycznego hakowania i testowania bezpieczeństwa do szerokiego wachlarza celów: analizy aplikacji internetowych, analizy sieci, testów warunków skrajnych, oceny podatności, komputerowej analizy kryminalistycznej i eksploatacji oraz wielu innych.

Niezwykłą cechą BackBox Linux jest rdzeń repozytorium Launchpad. Ta integracja stale aktualizuje pakiety do najnowszych wersji najbardziej znanych/używanych narzędzi etycznego hakowania ze społeczności open source.

Side-By-Side Scoring: Kali Linux vs. BackBox Linux

Zestaw możliwości

Obydwie dystrybucje są wstępnie załadowane stertą potężnych narzędzi do przeprowadzania oceny bezpieczeństwa. Kali Linux jest preinstalowany z ponad 600 programami do testów penetracyjnych, podczas gdy BackBox Linux zawiera ponad 70 potężnych programów, takich jak Wireshark, Metasploit/Armitage i Crunch, między innymi. Rdzeń repozytorium BackBox Launchpad jest szczególnie atrakcyjny, ponieważ stale aktualizuje się do najnowszych stabilnych wersji głównych narzędzi pentestingu/etycznego hakowania.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

2. Łatwość użytkowania

Kali i BackBox posiadają eleganckie GUI, ale dystrybucja Kali bierze tutaj górę pod względem fajności. Nie ma nic złego w wyglądzie, a Kali zdecydowanie czuje się lepiej w tej kategorii.

| Kali Linux | BackBox Linux |

| 5/5 | 4/5 |

Wsparcie społeczności

Obydwie dystrybucje są dobrze wspierane, z ogromną ilością materiałów wsparcia społeczności dostępnych online. Wsparcie od Kali Linux poprzez Offensive Security jest dostępne dla systemu operacyjnego Kali Linux i problemów z pakowaniem, podczas gdy oparty na darowiznach BackBox oferuje blog, forum i wiki na swojej głównej stronie.

| Kali Linux | BackBox Linux |

| 4/5 | 3/5 |

4. Bezpieczeństwo i prawdopodobieństwo ataku powierzchniowego

Patrząc na bazę CVE, Debian Kali ma 85 udokumentowanych luk, w przeciwieństwie do BackBox Ubuntu, który ma ich aż 422. Oba są oparte na popularnych dystrybucjach Linuksa, przy czym Debian jest ich dziadkiem, a Ubuntu bazuje na Debianie.

| Kali Linux | BackBox Linux |

| 3/5 | 3/5 |

5. Tempo wydawania

Oba systemy Kali i BackBox mają doskonałe osiągnięcia w aktualizowaniu swoich dystrybucji. Kali jest obecnie w wersji 2.0, wydanej 2 miesiące temu, podczas gdy wydanie 4.4 BackBoxa zostało udostępnione 12 października 2015 roku.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

6. Pricing And Support

BackBox jest darmowy i udostępniany dzięki wysiłkom społeczności. Jako taki, nie może mieć komercyjnego wsparcia. Kali jest również darmowy, ale jest rozwijany i utrzymywany przez firmę Offensive Security, dzięki której można uzyskać wsparcie dla systemu operacyjnego i kwestii związanych z pakowaniem.

| Kali Linux | BackBox Linux |

| 4/5 | 4/5 |

7. API i rozszerzalność

Oba systemy Kali i BackBox są oparte odpowiednio na dystrybucjach Ubuntu i Debian Linux; dodatkowa rozszerzalność może być łatwo wbudowana według uznania operatora.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

8. Integracje z firmami trzecimi

Integracje z firmami trzecimi są tym, co definiuje te dwa zestawy narzędzi. Kali dostarcza ponad 600 programów do testów penetracyjnych, podczas gdy BackBox posiada w pełni funkcjonalne narzędzia takie jak Wireshark zintegrowane z rozwiązaniem.

| Kali Linux | BackBox Linux |

| 5/5 | 4/5 |

9. Bug Bounty Program

Oficjalny program Bug Bounty firmy Offensive Security znajduje się tutaj; BackBox nie ma żadnego, o którym można by mówić. Ten idzie do Kali Linux.

| Kali Linux | BackBox Linux |

| 5/5 | 0/5 |

10. Firmy, które go używają

Kali Linux jest ogromnie popularny, nawet trafił na ekrany telewizorów w programach takich jak Mr. Robot. Ma to wiele wspólnego ze zgrabnym GUI tej dystrybucji (które sprawia, że ładnie wygląda na ekranie), ale poza wyglądem – jej wszechstronny zestaw narzędzi tworzy potężny zestaw instrumentów do testowania bezpieczeństwa IT. BackBox jest również szeroko używaną dystrybucją Linuksa do testów penetracyjnych i etycznego hakowania i wykorzystuje w swoim zestawie narzędzi wiele od dawna ulubionych aplikacji bezpieczeństwa.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

11. Age Of Platform Used

Kali Linux jest oparty na Debianie, podczas gdy BackBox jest oparty na Ubuntu. Dwie dojrzałe dystrybucje Linuksa, z dużą ilością wody pod mostem.

| Kali Linux | BackBox Linux |

| 5/5 | 5/5 |

12. Krzywa uczenia się

Pomimo łatwych w użyciu interfejsów GUI oferowanych w obu dystrybucjach, pewne doświadczenie z systemem *nix i wierszem poleceń jest wymagane, aby uzyskać jak najwięcej z obu ofert. To powiedziawszy, mówimy tu o testach penetracyjnych i etycznym hackingu – a nie o Linuksie dla początkujących – więc oczekuje się pewnego poziomu biegłości w skryptowaniu, powłoce i administracji sieci.

| Kali Linux | BackBox Linux |

| 4/5 | 3/5 |

Przegląd wyników i podsumowanie

Poniżej znajduje się tabela wyników dla Kali Linux vs. BackBox Linux w oparciu o 12 kryteriów wymienionych powyżej:

| Kali Linux | BackBox Linux | ||

| Zestaw możliwości | 5/5 | 5/5 | |

| Łatwość użycia | 5/5 | 4/5 | |

| Wsparcie społeczności support | 4/5 | 3/5 | |

| Prawdopodobieństwo wystąpienia ataku powierzchniowego i bezpieczeństwa | 3/5 | 3/5 | 3/5 |

| Częstotliwość wypuszczania | 5/5 | 5/5 | |

| Cena i wsparcie | 4/5 | 4/5 | 4/5 |

| API i rozszerzalność | 5/5 | 5/5 | |

| 3rd party integracje | 5/5 | 4/5 | |

| Program Bug Bounty | 5/5 | 0/5 | |

| Firmy, które go używają | 5/5 | 5/5 | |

| Wiek języka opracowanego w/używanego | 5/5 | 5/5 | 5/5 |

| Krzywa uczenia się | 4/5 | 3/5 | |

| Ogółem | 4.6/5 | 3.8/5 |

Oba rozwiązania są doskonałymi systemami do testów penetracyjnych i białego hakowania, i oba są darmowe i open-source, więc koszty nigdy nie będą problemem. Ci, którzy wymagają komercyjnego wsparcia i innych przywilejów, którymi cieszą się projekty wspierane przez for-profit (np. program bug bounty), powinni prawdopodobnie wybrać Kali. A jeśli chodzi o ciągłe monitorowanie bezpieczeństwa i ocenę podatności, UpGuard jest platformą do pokonania.

Źródła

https://www.pcmag.com/review/248520/wireshark-1-2-6

https://null-byte.wonderhowto.com/how-to/hack-like-pro-use-netcat-swiss-army-knife-hacking-tools-0148657/

https://www.wireshark.org/about.html

https://www.cvedetails.com/product/4047/Netcat-Netcat.html?vendor_id=2310

https://www.cvedetails.com/product/8292/Wireshark-Wireshark.html?vendor_id=4861

.