DDoS-overvågning: Sådan ved du, at du er under angreb

For et stykke tid siden fortalte vi, hvordan du kan tjekke dine Windows IIS- og Loggly-logfiler for at se kilden til et DDoS-angreb, men hvordan ved du, hvornår dit netværk er under angreb? Det er ikke effektivt at have mennesker til at overvåge logs hver dag og hver time, så du er nødt til at stole på automatiserede ressourcer. Automatiseret DDoS-overvågning giver dit sikkerhedsteam mere båndbredde til at fokusere på andre vigtige opgaver og stadig få meddelelser, hvis der sker uregelmæssigheder som følge af en DDoS-hændelse.

- Hvad er et DDoS-angreb?

- Hvordan ved du, hvornår et DDoS-angreb finder sted?

- DDoS Attack Clues

- Tå mange anmodninger til én IP

- Serveren svarer med en 503

- TTL Times Out

- Loghåndteringssystemer og overvågning af DDoS-angreb

- Arm Yourself Against DDoS

- Loggly og SolarWinds varemærker, servicemærker og logoer tilhører udelukkende SolarWinds Worldwide, LLC eller dets associerede selskaber. Alle andre varemærker tilhører deres respektive ejere.

Hvad er et DDoS-angreb?

Kort sagt er et DDoS-angreb en strøm af trafik til din webhost eller server. Med tilstrækkelig trafik kan en angriber æde din båndbredde og dine serverressourcer op, indtil den ene (eller begge) er så oversvømmet, at de ikke længere kan fungere. Serveren går ned, eller der er simpelthen ikke nok båndbredde til, at ægte kunder kan få adgang til din webtjeneste. Som du sikkert kan gætte, betyder det et nedbrud i din tjeneste og tab af indtægter, så længe angrebet fortsætter.

DDoS-angreb kan være ødelæggende for en onlinevirksomhed, og derfor er det vigtigt at forstå, hvordan de fungerer, og hvordan man hurtigt kan afbøde dem. Under angrebet er der ikke én kilde, så du kan ikke bare filtrere én IP for at stoppe det. DDoS-angribere inficerer brugersystemer (det kan betyde computere, men også indlejrede systemer eller IoT-enheder) med software, som giver dem mulighed for at kontrollere dem over hele verden. Angriberen bruger et centraliseret system, der derefter fortæller disse malware-inficerede maskiner, at de skal sende trafik til webstedet. Antallet af maskiner, som angriberen har til rådighed, afhænger af antallet af inficerede maskiner, men det kan være i titusindvis. For at gøre tingene endnu værre er DDoS-malware typisk meget sofistikeret og anvender teknikker til at overbelaste din server så effektivt som muligt, f.eks. ved at sende ufuldstændige forbindelsesanmodninger, der forårsager ventetilstande på dit system, hvor det angribende system kan sende nye anmodninger.

Du kan normalt identificere, hvor meget af et angreb du kan modstå. Hvis din normale trafik er 100 forbindelser ad gangen i løbet af dagen, og din server kører normalt, så vil 100 maskiner, der kæmper om en forbindelse, sandsynligvis ikke påvirke dig. Men med et DDoS-angreb vil det være tusindvis af forbindelser fra mange forskellige IP’er på én gang. Hvis din server ikke kan håndtere 10.000 forbindelser ad gangen, kan du være sårbar over for et DDoS-angreb.

Og uden advarsel har du hundredvis eller tusindvis af maskiner (servere, desktops og endda mobile enheder), der sender trafik til dit websted på en gang. I løbet af få minutter er dit websites ydeevne og ressourcer alvorligt drænet, og normale brugere kan ikke få adgang til dit website.

Hvordan ved du, hvornår et DDoS-angreb finder sted?

Den sværeste del af et DDoS-angreb er, at der ikke er nogen advarsler. Nogle store hackergrupper sender trusler, men for det meste sender en angriber kommandoen til at angribe dit websted uden nogen advarsler overhovedet.

Da du normalt ikke surfer på dit websted, er det først, når kunderne klager, at du endelig opdager, at der er noget galt. I første omgang tror du sandsynligvis ikke, at der er tale om et DDoS-angreb, men tror i stedet, at din server eller hosting er nede. Du tjekker din server og udfører grundlæggende tests, men du vil kun se en høj mængde netværkstrafik med ressourcerne maksimalt udnyttet. Du vil måske tjekke, om der kører programmer i baggrunden, men du vil ikke finde nogen mærkbare problemer.

Mellem den tid, det tager for dig at indse, at det er et DDoS-angreb, og den tid, det tager at begrænse skaden, kan der gå flere timer. Det betyder flere timers manglende service og indtægt, hvilket i bund og grund tager et stort indhug i din indtjening.

DDoS Attack Clues

Den mest effektive måde at afbøde et DDoS-angreb på er at vide, hvornår det sker, straks når angrebet begynder. Der er flere ledetråde, der indikerer, at et igangværende DDoS-angreb er ved at ske:

- En IP-adresse foretager x anmodninger i løbet af y sekunder

- Din server svarer med 503 på grund af serviceudfald

- TTTL (time to live) på en ping-anmodning går ud

- Hvis du bruger den samme forbindelse til intern software, bemærker medarbejderne problemer med langsommelighed

- Loganalyseløsninger viser en stor spids i trafikken

De fleste af disse tegn kan bruges til at automatisere et notifikationssystem, der sender en e-mail eller en sms til dine administratorer.

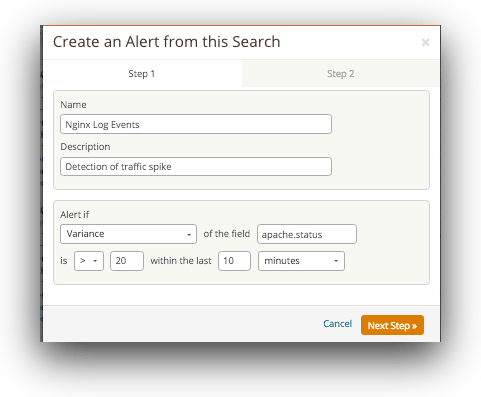

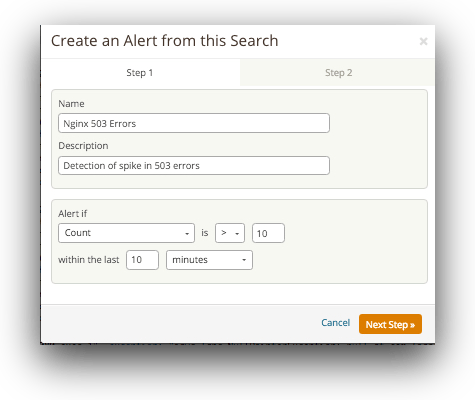

Loggly kan sende sådanne advarsler baseret på loghændelser og definerede tærskelværdier og endda sende disse advarsler til værktøjer som Slack, Hipchat eller PagerDuty.

Tå mange anmodninger til én IP

Du kan midlertidigt indstille routeren til at sende trafik til NULL-ruter fra bestemte IP’er. Dette sender i det væsentlige de angribende IP-adresser til et tomrum eller en blindgyde, så de ikke kan påvirke dine servere. Dette er noget vanskeligt, fordi du let kan blokere en legitim IP-adresse, mens du forsøger at stoppe angrebet. Et andet problem er, at kilde-IP’en normalt er spoofed, så forbindelsen aldrig bliver afsluttet mellem din server og kildemaskinen.

Det kan være vanskeligt at indstille advarsler fra firewallen eller indbrudsforebyggelses- eller -detektionssystemet, fordi nogle legitime bots igen vil blive opfanget som et angreb. Konfigurationen og indstillingerne afhænger også af det system, du har.

Overordnet set ønsker du at indstille en advarsel, der går ud, hvis en række IP-adresser sender for mange forbindelsesanmodninger i løbet af et lille tidsvindue. Du vil sandsynligvis være nødt til at whiteliste visse IP-adresser, fordi nogle som Googlebot vil gennemtrawle dit websted med en meget hurtig og hyppig hastighed. Det vil tage lidt tid og justeringer, før du får denne advarsel til at fungere korrekt, da du legitimt vil have nogle bots og scripts til at køre, der kan sende en falsk positiv til dit advarselssystem.

Serveren svarer med en 503

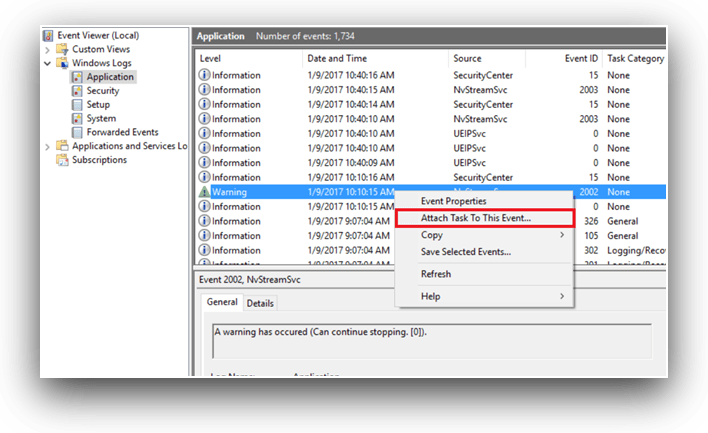

I Windows kan du planlægge advarsler, når en bestemt hændelse sker i Event Viewer. Du kan knytte enhver opgave til en hændelse, herunder fejl, advarsler eller enhver anden hændelse, der kan hjælpe dig med at afhjælpe et problem, før det bliver en kritisk situation.

For at knytte en opgave til en 503-hændelse skal du først finde hændelsen i Logbog. Åbn Logbog, og højreklik på hændelsen.

Dette åbner et konfigurationsskærmbillede, hvor du kan konfigurere hændelsen til at sende en e-mail til en administrator eller til et team af personer.

Hvis du har flere servere, er det effektivt at konfigurere en lignende advarsel ved hjælp af Loggly:

TTL Times Out

Du kan manuelt pinge dine servere for at teste båndbredden og forbindelsen, men det hjælper ikke, når du ønsker at automatisere en advarsel, før den er kritisk. Hvis du pinger serveren, ved du allerede, at der er noget galt.

For at hjælpe med at automatisere ping-advarsler tilbyder flere tjenester på nettet en måde at pinge dit websted fra hele verden på. Tjenesten pinger dit websted fra forskellige regioner rundt om i verden med en frekvens, som du konfigurerer. Hvis du har cloud-hosting, kan du have et problem i en region, men ikke i en anden, så disse ping-tjenester hjælper dig med at identificere problemer i bestemte områder.

Der er kun anført nogle få ping-tjenester her. Med disse tjenester overvåges dit websted 24/7 for oppetid, så dit it-team kan reagere, hvis der skulle opstå problemer med din server. Da et DDoS-angreb æder din båndbredde op, vil ping-tiden være for lang eller gå ud i tid. Tjenesten sender en advarsel til dit team, så de kan starte afbødningsteknikker og fejlfinde problemet.

Loghåndteringssystemer og overvågning af DDoS-angreb

Løsninger som Loggly viser din trafikstatistik på tværs af hele din stak og hjælper dig med at identificere, om der er nogen uregelmæssigheder 24/7. Ved hjælp af Loggly kan du identificere et igangværende angreb og sende advarsler til dine administratorer. Fordelen ved at bruge disse logfiler er, at du ikke kun kan identificere trafikspidser, men du kan også identificere de berørte servere, de fejl, der returneres til dine brugere, og den præcise dato og det præcise tidspunkt, hvor trafikspidserne opstod. Analyseværktøjer gør meget mere end blot at fortælle dig, at der er et problem. De fortæller dig også, hvilke servere der er påvirket, så du sparer tid på fejlfinding.

Med loghåndteringssystemer har du flere andre fordele i forhold til de andre løsninger. Du kan indstille advarsler for enhver type hændelse, hvilket gør denne type system meget mere fleksibelt end at indstille en advarsel kun for trafik.

Du kan også gøre dine advarsler meget mere granulære. Med en advarsel baseret på en IP ved din firewall vil du f.eks. få flere falske positive advarsler, indtil du justerer dine advarselskonfigurationer til kun at omfatte mistænkelige IP’er. Med Loggly kan du indstille dine advarsler baseret på en kombination af begivenheder og trafikspidser, så du kun får de anomalier, der bør afbryde it-personalet, og få dem til at reagere hurtigt.

En bemærkning om advarsler: For mange af dem kan have en modsatrettet effekt på it-teams. Lad os for eksempel antage, at du har dit system indstillet til at sende advarsler ved flere anomalier, der normalt er godartede. Dit team får hundredvis af advarsler om dagen baseret på disse konfigurationer. Når it-folk bliver oversvømmet af harmløse hændelser, har de en tendens til at ignorere dem alle, også de vigtige hændelser. Det er ikke med vilje, men når man modtager hundredvis af advarsler om dagen, kan de vigtige advarsler blive begravet, og resultatet er, at it-afdelingen har en forglemmelse under et kritisk nedbrud.

Arm Yourself Against DDoS

DDoS-hændelser er vanskelige, men i bund og grund et stort sikkerhedsproblem for administratorer. Men med noget automatisering og advarsler kan du udløse de rigtige proaktive meddelelser, der begrænser den tid, det tager at identificere og stoppe et DDoS-angreb.

Nu, hvor du har lært ddos-overvågning og hvordan du kan se, om du er under angreb, kan du tilmelde dig en GRATIS prøveperiode med Loggly uden kreditkort og se app-ydelse, systemadfærd og usædvanlig aktivitet på tværs af stakken. Overvåg dine vigtigste ressourcer og målinger, og fjern problemer, før de påvirker din server og dine brugere.

>> Tilmeld dig nu til en gratis Loggly-testversion