DDoS-övervakning: hur du vet att du är utsatt för en attack

För ett tag sedan berättade vi om hur du kan kontrollera dina Windows IIS- och Loggly-loggar för att se källan till en DDoS-attack, men hur vet du när ditt nätverk är utsatt för en attack? Det är inte effektivt att ha människor som övervakar loggar varje dag och varje timme, så du måste förlita dig på automatiserade resurser. Automatiserad DDoS-övervakning ger ditt säkerhetsteam mer bandbredd för att fokusera på andra viktiga uppgifter och ändå få meddelanden om det skulle uppstå avvikelser till följd av en DDoS-händelse.

- Vad är en DDoS-attack?

- Hur vet du när en DDoS-attack äger rum?

- DDoS Attack Clues

- För många förfrågningar för en IP

- Serveren svarar med en 503

- TTL Times Out

- Loghanteringssystem och övervakning av DDoS-attacker

- Arm Yourself Against DDoS

- Loggly och SolarWinds varumärken, servicemärken och logotyper är exklusiva egendomar som tillhör SolarWinds Worldwide, LLC eller dess dotterbolag. Alla andra varumärken tillhör sina respektive ägare.

Vad är en DDoS-attack?

En DDoS-attack är i korthet en flod av trafik till ditt webbhotell eller din server. Med tillräckligt mycket trafik kan en angripare äta upp din bandbredd och dina serverresurser tills en (eller båda) är så överbelastade att de inte längre kan fungera. Servern kraschar, eller så finns det helt enkelt inte tillräckligt med bandbredd för att låta riktiga kunder få tillgång till din webbtjänst. Som du säkert kan gissa innebär detta att din tjänst kraschar och att du förlorar intäkter så länge attacken pågår.

DDoS-attacker kan vara förödande för ett online-företag, vilket är anledningen till att det är viktigt att förstå hur de fungerar och hur man snabbt kan mildra dem. Under attacken finns det inte en enda källa, så du kan inte bara filtrera en IP för att stoppa den. DDoS-attackerare infekterar användarsystem (det kan innebära datorer men även inbäddade system eller IoT-enheter) med programvara som gör att de kan styra dem över hela världen. Angriparen använder ett centraliserat system som sedan talar om för dessa malware-infekterade maskiner att skicka trafik till webbplatsen. Antalet maskiner som angriparen förfogar över beror på antalet infekterade maskiner, men kan uppgå till tiotusentals. För att göra saken ännu värre är DDoS-programvaran vanligtvis mycket sofistikerad och använder sig av tekniker för att överbelasta din server så effektivt som möjligt, till exempel genom att skicka ofullständiga anslutningsförfrågningar som orsakar väntetillstånd på ditt system, under vilka det angripande systemet kan skicka nya förfrågningar.

Du kan vanligtvis identifiera hur mycket av en attack som du kan motstå. Om din normala trafik är 100 anslutningar åt gången under hela dagen och din server fungerar normalt, kommer 100 maskiner som tävlar om en anslutning förmodligen inte att påverka dig. Med en DDoS-attack kommer det dock att handla om tusentals anslutningar från många olika IP-adresser samtidigt. Om din server inte kan hantera 10 000 anslutningar samtidigt kan du vara sårbar för en DDoS-attack.

Och utan förvarning har du hundratals eller tusentals maskiner (servrar, stationära datorer och till och med mobila enheter) som skickar trafik till din webbplats samtidigt. Inom några minuter är din webbplats prestanda och resurser allvarligt uttömda och normala användare kan inte komma åt din webbplats.

Hur vet du när en DDoS-attack äger rum?

Det svåraste med en DDoS-attack är att det inte finns några varningar. Vissa stora hackergrupper skickar hot, men för det mesta skickar en angripare kommandot för att attackera din webbplats utan några som helst varningar.

Då du normalt inte surfar på din webbplats är det inte förrän kunderna klagar som du äntligen inser att något är fel. Till en början tror du förmodligen inte att det är en DDoS-attack utan tror istället att din server eller ditt webbhotell är nere. Du kontrollerar din server och utför grundläggande tester, men du ser bara en hög mängd nätverkstrafik med resurserna maxade. Du kanske kontrollerar om några program körs i bakgrunden, men du hittar inga märkbara problem.

Mellan den tid det tar för dig att inse att det är en DDoS-attack och den tid det tar att begränsa skadan kan det gå flera timmar. Detta innebär flera timmar av utebliven service och intäkter, vilket i princip tar ett stort kliv i dina intäkter.

DDoS Attack Clues

Det mest effektiva sättet att mildra en DDoS-attack är att veta när den sker omedelbart när attacken börjar. Det finns flera ledtrådar som tyder på att en pågående DDoS-attack pågår:

- En IP-adress gör x förfrågningar under y sekunder

- Din server svarar med 503 på grund av tjänsteavbrott

- TTTL (time to live) på en ping-förfrågan tar slut

- Om du använder samma anslutning för intern programvara, märker de anställda problem med långsamhet

- Logganalyslösningar visar en enorm topp i trafiken

De flesta av dessa tecken kan användas för att automatisera ett aviseringssystem som skickar ett e-postmeddelande eller ett sms till dina administratörer.

Loggly kan skicka sådana varningar baserat på logghändelser och definierade tröskelvärden, och till och med skicka dessa varningar till verktyg som Slack, Hipchat eller PagerDuty.

För många förfrågningar för en IP

Du kan tillfälligt ställa in routern så att den skickar trafik till NULL-vägar från specifika IP:er. Detta skickar i princip de angripande IP-adresserna till ett tomrum eller en återvändsgränd, så att de inte kan påverka dina servrar. Detta är något svårt, eftersom du lätt kan blockera en legitim IP-adress när du försöker stoppa attacken. Ett annat problem är att käll-IP:n vanligtvis är spoofad, så att anslutningen aldrig fullbordas mellan din server och källmaskinen.

Att ställa in varningar från brandväggen eller systemet för förebyggande eller upptäckt av intrång kan vara knepigt, eftersom återigen en del legitima robotar kommer att plockas upp som en attack. Konfigurationen och inställningarna beror också på vilket system du har.

Samt sett vill du ställa in en varning som går ut om ett intervall av IP-adresser skickar för många anslutningsbegäranden under ett litet tidsfönster. Du kommer troligen att behöva vitlista vissa IP-adresser, eftersom sådana som Googlebot kommer att kryssa din webbplats i en mycket snabb och frekvent takt. Det kommer att ta lite tid och finjustering innan du får den här varningen att fungera ordentligt eftersom du legitimt vill att vissa botar och skript ska köras som kan skicka en falsk positiv till ditt varningssystem.

Serveren svarar med en 503

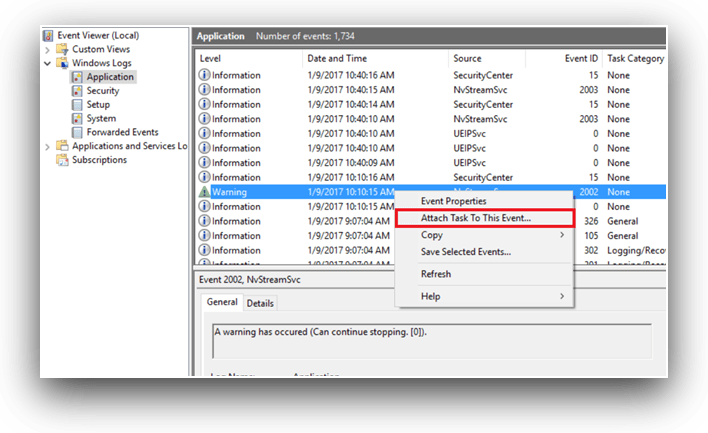

I Windows kan du schemalägga varningar när en viss händelse inträffar i Loggboken. Du kan koppla vilken uppgift som helst till en händelse, inklusive fel, varningar eller andra händelser som kan hjälpa dig att lindra ett problem innan det blir en kritisk situation.

Om du vill koppla en uppgift till en 503-händelse måste du först hitta händelsen i Loggboken. Öppna Loggboken och högerklicka på händelsen.

Detta öppnar en konfigurationsskärm där du kan konfigurera händelsen så att den skickar ett e-postmeddelande till en administratör eller till ett team av personer.

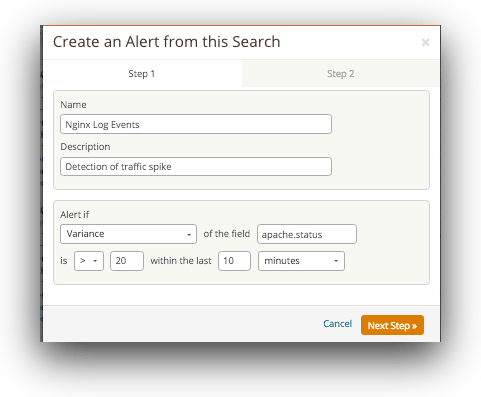

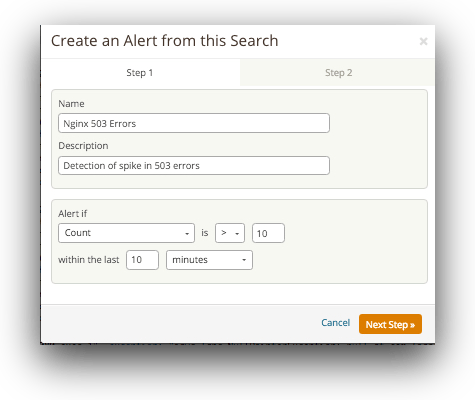

Om du har flera servrar är det effektivt att konfigurera en liknande varning med Loggly:

TTL Times Out

Du kan manuellt pinga dina servrar för att testa bandbredden och anslutningen, men det hjälper inte när du vill automatisera en varning innan den är kritisk. Om du pingar servern vet du redan att det är något fel.

För att automatisera ping-varningar erbjuder flera tjänster på webben ett sätt att pinga din webbplats från hela världen. Tjänsten pingar din webbplats från olika regioner runt om i världen med en frekvens som du konfigurerar. Om du har molnhosting kan du ha problem i en region men inte i en annan, så dessa ping-tjänster hjälper dig att identifiera problem på vissa platser.

Bara några ping-tjänster är listade här. Med dessa tjänster övervakas din webbplats dygnet runt för tillgänglighet, så att ditt IT-team kan reagera om din server får problem. Eftersom en DDoS-attack äter upp din bandbredd kommer pingtiden att vara för lång eller ta slut. Tjänsten skickar en varning till ditt team så att de kan påbörja begränsningstekniker och felsöka problemet.

Loghanteringssystem och övervakning av DDoS-attacker

Lösningar som Loggly visar din trafikstatistik över hela din stack och hjälper dig att identifiera om det finns några avvikelser dygnet runt. Med hjälp av Loggly kan du identifiera en pågående attack och skicka varningar till dina administratörer. Fördelen med att använda dessa loggar är att du inte bara kan identifiera trafikspikar, utan också vilka servrar som påverkas, vilka fel som returneras till användarna och exakt vilket datum och vilken tid trafikspikarna inträffade. Analysverktyg gör mycket mer än att bara tala om att det finns ett problem. De talar också om för dig vilka servrar som drabbats för att spara tid för felsökning.

Med logghanteringssystem har du flera fler fördelar än de andra lösningarna. Du kan ställa in varningar för alla typer av händelser, vilket gör den här typen av system mycket mer flexibelt än att ställa in en varning för enbart trafik.

Du kan också göra dina varningar mycket mer granulära. Med en varning baserad på en IP vid din brandvägg kommer du till exempel att få flera falska positiva resultat tills du justerar dina varningskonfigurationer så att de endast omfattar misstänkta IP:er. Med Loggly kan du ställa in dina varningar baserat på en kombination av händelser och trafikspikar, så att du bara får de avvikelser som bör avbryta IT-personal och få dem att reagera snabbt.

En anmärkning om varningar: för många av dem kan ha en motsatt effekt på IT-teamen. Anta till exempel att du har ställt in ditt system så att det skickar varningar vid flera anomalier som vanligtvis är godartade. Ditt team får hundratals varningar per dag baserat på dessa konfigurationer. När IT-personal översvämmas av ofarliga händelser tenderar de att ignorera alla, även viktiga händelser. Det är inte avsiktligt, men när man får hundratals varningar per dag kan de viktiga bli begravda och resultatet blir att IT har en förbiseende under ett kritiskt avbrott.

Arm Yourself Against DDoS

DDoS-händelser är svåra men i huvudsak ett stort säkerhetsproblem för administratörer. Men med viss automatisering och varningar kan du utlösa rätt proaktiva meddelanden som begränsar den tid det tar att identifiera och stoppa en DDoS-attack.

Nu när du har lärt dig ddos-övervakning och hur du kan avgöra om du är utsatt för en attack, registrera dig för en GRATIS provperiod utan krav på kreditkort med Loggly och visa app-prestanda, systembeteende och ovanlig aktivitet i hela stacken. Övervaka dina viktigaste resurser och mätvärden och eliminera problem innan de påverkar din server och dina användare.

>> Registrera dig nu för en gratis Loggly-testversion